La Valutazione Rischio Privacy è uno dei tanti aspetti che l’azienda deve tenere sotto controllo dopo l’entrata in vigore del Regolamento UE 2016/679 – GDPR. Per saperne di più, puoi consultare i nostri servizi di consulenza Privacy e GDPR.

Gli articoli 24, 25 e 32 del GDPR prevedono che l’azienda stabilisca l’adeguatezza delle misure di sicurezza considerando: i rischi per i diritti e le libertà delle persone fisiche, lo stato dell’arte e i costi di attuazione, nonché la natura, l’ambito di applicazione, il contesto e le finalità del trattamento.

Anche se non esplicitato, si desume che il titolare o il responsabile del trattamento devono valutare il rischio privacy per dimostrare l’adeguatezza delle misure tecniche e organizzative, bilanciate con le esigenze del titolare o del responsabile.

Analisi Rischio Privacy

La valutazione del rischio differisce (anche se non di molto) dalla Privacy Impact Assessment (PIA – art. 35 del GDPR), in quanto quest’ultima è una valutazione dettagliata di specifici trattamenti che prevedono rischi elevati per gli interessati e che indica quando è necessaria la consultazione preventiva con il Garante.

La PIA è focalizzata sul singolo trattamento, non sui dati personali come prevede la valutazione del rischio.

Il Regolamento UE 2016/679 – GDPR sottolinea l’importanza della responsabilizzazione del Titolare del trattamento. L’analisi dei rischi dei trattamenti effettuati rappresenta una risposta all’accountability richiesta dal Regolamento UE 2016/679 – GDPR.

L’obiettivo della valutazione del rischio privacy è l’implementazione di un piano di gestione del rischio.

L’analisi e la valutazione dei trattamenti effettuati deve essere svolta in diverse fasi:

- individuazione della tipologia di dati personali e dei trattamenti effettuati in azienda;

- identificazione delle minacce, dei potenziali danni e della relativa probabilità di accadimento;

- attuazione delle misure di protezione da applicare e programmazione delle verifiche periodiche;

- valutazione del rischio residuo.

Il piano di gestione del rischio deve essere integrato con i processi dell’organizzazione e reso aderente alle risorse e alla realtà aziendale.

analisi del rischio gdpr

Di seguito riporto un esempio di metodologia che si può utilizzare per la valutazione del rischio privacy.

Criteri adottati per la Valutazione del Rischio Privacy

Le fasi della valutazione del rischio sono:

- identificazione del rischio;

- analisi del rischio;

- ponderazione del rischio.

Queste fasi sono precedute da una comprensione del contesto e dell’ambito in cui si valuta il rischio e seguite dal trattamento del rischio.

I parametri di valutazione del rischio sono:

- il contesto;

- l’asset e il suo valore, da cui dipende l’impatto;

- la minaccia e la sua verosimiglianza o probabilità;

- le vulnerabilità e la loro gravità o i controlli di sicurezza e la loro robustezza.

Il metodo di valutazione del rischio adottato ha le seguenti caratteristiche:

- completezza: considerati, al giusto livello di sintesi, tutti gli asset, tutte le minacce e tutte le vulnerabilità;

- ripetibilità: valutazioni condotte nello stesso contesto e nelle stesse condizioni danno gli stessi risultati;

- comparabilità: valutazioni condotte in tempi diversi nello stesso contesto permettono di comprendere se il rischio è cambiato e come;

- coerenza: a fronte di valori di asset, minacce e vulnerabilità più elevati di altri, il livello è più elevato.

La valutazione del rischio parte dal Registro dei Trattamenti.

Contesto e Ambito della Valutazione per il GDPR

Il contesto è la combinazione di fattori interni ed esterni che possono avere degli effetti sullo sviluppo e raggiungimento degli obiettivi di un’organizzazione.

Tra i fattori interni vi sono:

- le strategie attuali e future e le relative priorità;

- le caratteristiche della sede;

- le caratteristiche delle attività principali svolte e le modifiche previste al listino dei prodotti e servizi offerti;

- la struttura organizzativa, inclusi i fornitori principali e i processi affidati all’esterno;

- le caratteristiche principali del sistema informativo dell’organizzazione;

- i rapporti con il personale interno e le loro competenze informatiche;

- le aspettative delle parti interne interessate (personale, soci).

Tra i fattori esterni vi sono:

- la normativa applicabile e se sono previste modifiche nel medio periodo;

- la situazione economica attuale e prevista nelle zone in cui opera l’organizzazione;

- la disponibilità sul mercato ed i costi delle risorse utili all’organizzazione;

- le strategie di mercato, attuali e previste, dei fornitori e dei clienti attuali e potenziali;

- le aspettative delle parti esterne interessate (clienti, fornitori).

È possibile effettuare la valutazione del rischio dell’intera organizzazione aziendale o di una parte di essa.

Identificazione del Rischio Privacy

L’identificazione del rischio prevede l’individuazione, il riconoscimento e la descrizione del rischio.

Si parte con l’identificazione dei dati personali (si veda il Registro delle attività di trattamento) per poi correlarli a tutti gli asset utilizzati per il trattamento, inclusi quelli gestiti dai fornitori.

Per rendere più agevoli, anche se non meno significative, le fasi successive della valutazione del rischio si procede all’aggregazione degli asset in unico asset inteso come l’organizzazione nel suo complesso, considerando che:

- le minacce sono rivolte a tutta l’organizzazione, non ad una parte di essa; certamente possono essere sfruttati dei singoli asset, ma le motivazioni dei malintenzionati, la possibilità di fare errori e gli eventi naturali sono comuni a tutta l’organizzazione e non specifici di un singolo asset;

- i controlli di sicurezza sono già solitamente pertinenti ad una singola categoria di asset.

Si procede con individuare le minacce, partendo dall’individuazione degli agenti di minaccia (persone malintenzionate, persone non malintenzionate, strumenti tecnici ed eventi naturali) per poi individuare le tecniche di minaccia.

Si considerano infine le vulnerabilità: debolezza di un asset o di un controllo di sicurezza che può essere sfruttata da una o più minacce, è il terzo elemento che contribuisce al calcolo del livello di rischio.

Analisi del Rischio Privacy

L’analisi del rischio è il processo di comprensione della natura del rischio e di determinazione del livello di rischio.

La valutazione tiene conto dei trattamenti effettuati (censiti nel Registro delle attività di trattamento), ma l’analisi dei rischi non si concentra su uno o più trattamenti, ma sulla protezione complessiva dei dati personali.

Si quantifica l’impatto sugli interessati di una qualsiasi alterazione dei dati. Per alterazione di un dato personale si intende una violazione della Riservatezza, dell’Integrità e della Disponibilità (RID).

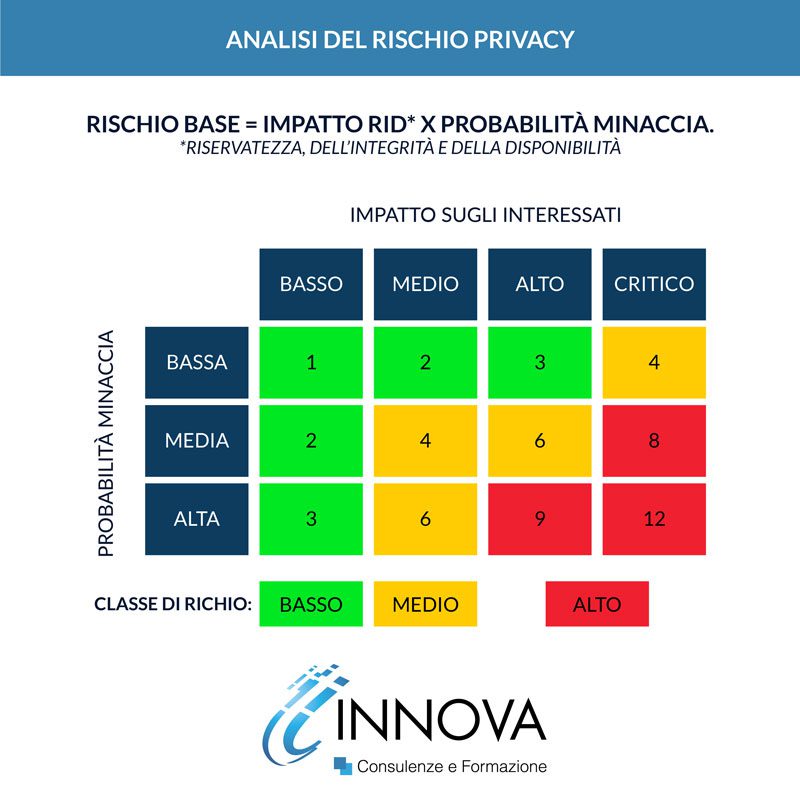

Si adotta una scala di valutazione in quattro livelli (1 – BASSO, 2 – MEDIO, 3 – ALTO, 4 – CRITICO) – ricordo che questa scala di valori è uno dei possibili riferimenti utilizzabili per la valutazione del rischio, possono essere utilizzati altri parametri.

Valutato l’impatto conseguente alla tipologia di dati personali trattati, si passa alla determinazione delle minacce.

A ciascuna minaccia è associata la probabilità di accadimento (1 – BASSA, 2 – MEDIA, 3 – ALTA). Abbinando la valutazione di impatto dei dati trattati con la probabilità di accadimento di una minaccia, si valuta il rischio correlato a quella specifica minaccia.

Calcolo del Rischio Privacy

I parametri considerati consentono di effettuare un calcolo del Rischio Base associato all’impatto sugli interessati ed alla singola minaccia: Rischio Base = Impatto RID x Probabilità minaccia.

Con “Rischio Base” si indica il valore del rischio di impatto sul parametro RID (valutato come valore massimo dello scoring associato) dei dati personali oggetto dei vari trattamenti, senza prendere in considerazione l’applicazione delle misure di sicurezza.

Una volta determinato il rischio base (per singola minaccia) si passa all’individuazione dei controlli, ossia delle misure di mitigazione. Tali controlli possono essere sia di natura tecnica che di natura organizzativa.

Per valutare le vulnerabilità bisogna quindi prima individuare i controlli di sicurezza ideali sulla base del livello di rischio base e poi valutare quanto si discostano da quelli attualmente attivi nell’ambito.

Ponderazione del Rischio Privacy

La ponderazione del rischio è la comparazione dei risultati dall’analisi del rischio rispetto ai criteri di rischio per determinare se il rischio è accettabile o tollerabile.

I criteri iniziali sono i seguenti:

- il livello di sicurezza deve essere almeno quello richiesto dalle clausole contrattuali e dalla normativa vigente;

- il rischio accettabile è quello che bilancia il rischio di impresa e la sostenibilità in termini economici; in altre parole, se un controllo di sicurezza “costa troppo in relazione al rischio”, vuol dire che la sua assenza è accettabile;

- se per alcuni rischi sono attuati dei controlli compensativi efficaci, essi sono accettabili;

- si deve dare priorità ai rischi più elevati;

- si deve dare priorità alle minacce per le quali una singola occorrenza può avere conseguenze tali da compromettere la sostenibilità dell’organizzazione.

Il fatto di accettare un rischio o meno è una questione soggettiva e non è possibile renderla oggettiva.

In questa fase si effettua uno studio di fattibilità preliminare relativo ai possibili controlli di sicurezza da introdurre o alle modifiche a quelli esistenti, in modo da comprendere se avviare dei progetti di miglioramento. Lo studio di fattibilità andrà approfondito nel processo di trattamento del rischio.

Il Trattamento del Rischio Privacy

Il trattamento del rischio è il processo per modificare il rischio. Il rischio successivo al trattamento è detto rischio residuo.

Le opzioni di trattamento del rischio sono:

- eliminare (o evitare) il rischio: si decide di non iniziare o di interrompere un’attività;

- aumentare il rischio: questa opzione è l’inversa della precedente (un controllo di sicurezza ritenuto eccessivamente oneroso è identificato come vulnerabilità, infatti nel medio periodo il personale smette di attuarlo come previsto);

- modificare la probabilità della minaccia aggiungendo o migliorando i controlli di prevenzione e di rilevazione per ridurre le vulnerabilità;

- modificare le conseguenze con controlli di recupero;

- condividere il rischio con il ricorso a fornitori e a polizze assicurative;

- mantenere il rischio.

L’insieme di tutte le decisioni prese, rischio per rischio, prende il nome di piano di trattamento del rischio.

Dopo aver scelto le azioni da intraprendere sono riportati nel piano:

- il responsabile dell’azione;

- la data prevista di chiusura dell’azione;

- le risorse necessarie per attuare l’azione;

- le modalità di verifica dell’efficacia dell’azione.

Valutare il rischio privacy della propria azienda non è semplice, sono necessarie competenze ed esperienza sul campo. I consulenti di Studio Scudo possono supportare l’azienda nell’intero processo di valutazione del rischio, analizzando lo stato attuale e promuovendo azioni di miglioramento.16